HTTP header és webalkalmazás-biztonság: az alulértékelt védelmi réteg A webalkalmazás-biztonságról szóló beszélgetések jellemzően a backend logikára, autentikációra, WAF-ra vagy éppen a sérülékenységvizsgálatokra fókuszálnak. Van azonban egy réteg, amely annak...

Kiberbiztonsági betekintések

Cikkeink bemutatják, hogyan válnak a biztonsági gyengeségek valós üzleti kockázattá — és hogyan kezelhetők ezek hatékonyan.

Munkamenet-rögzítés (session fixation): rejtett biztonsági kockázat webalkalmazásokban

Munkamenet-rögzítés: egy alábecsült támadás A munkamenet-rögzítés – vagy session fixation – ritkán kerül a fókuszba úgy, mint az XSS vagy az SQL injection. Ennek oka egyszerű: kevésbé látványos, nehezebben érthető, és nem klasszikus támadásként jelenik meg. Pedig a...

Mit csinál egy etikus hacker? | Útmutató cégeknek

Mit csinál egy etikus hacker – és miért üzleti kérdés ez valójában? Spoiler: az etikus hacker – polgári nevén pentester – nem fekete hoodie-ban ül egy sötét alagsorban. Akkor sem, ha a hollywoodi hackermítosz ezt a képet égette belénk. De akkor mit csinál valójában?...

Clickjacking: amikor egy átlátszó iframe eltéríti a kattintásodat

Clickjacking: Amikor a kattintás nem azt jelenti, amit gondolunk A webbiztonság világában sok támadás bonyolult exploitokra, sérülékeny kódra vagy rosszul konfigurált rendszerekre épül, a clickjacking azonban egészen más kategória. Itt ugyanis nem a rendszer feltörése...

Jelszópolitika és erős jelszó – Mitől biztonságos felhasználói és vállalati szemmel?

Beszéljünk a jelszópolitikáról! – Mitől jó egy jelszó felhasználói és vállalati szemmel? A jelszó digitális életünk kapuja. Banki alkalmazások, céges rendszerek, közösségi oldalak: szinte minden hozzáférésünk egy karakterláncon múlik. De mitől lesz jó egy...

Esettanulmány: A hacker és az egycentes hotelszoba esete

Egy húszéves hacker talált egy biztonsági rést a spanyol luxusszállodák online foglalási rendszerében, így mindössze egy euro centért tudott szobákat és apartmanokat foglalni. A legnagyobb egyszeri kár 4 000, az összesített veszteség több tízezer euró volt. Sokan...

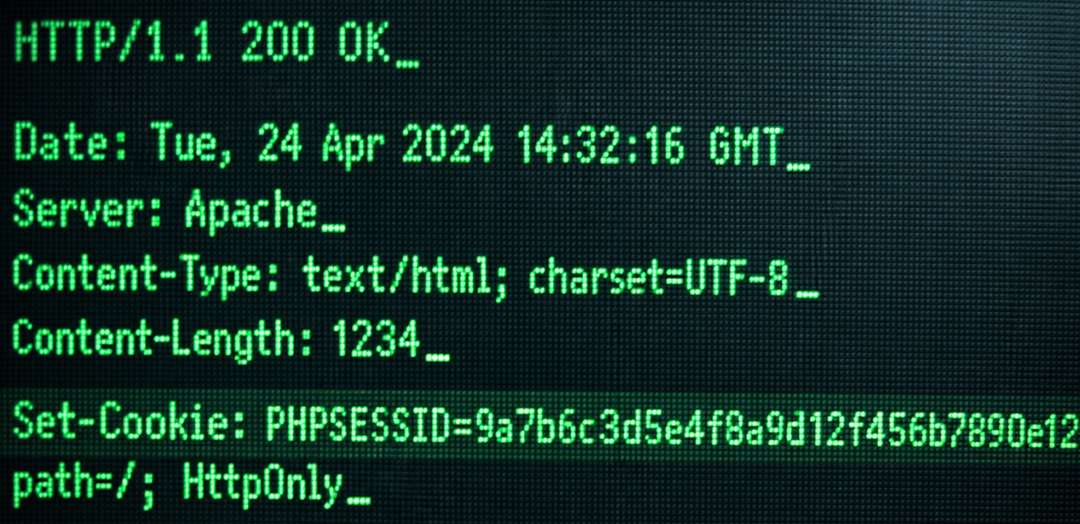

HTTP cookie biztonság: XSS elleni védelem és CSRF védelem

Mik azok a cookie-k és mire valók? Gyakran egy rosszul konfigurált cookie az, amely csendben megnyitja az utat a session-átvételhez egy weboldalon. Pedig az XSS elleni védelem és a CSRF védelem nem komplex architektúrán, hanem három attribútum helyes beállításán...

Portszkennelés: nyitott portok és kockázatok

Portszkennelés (port scan): Miért kopogtassunk be minden ajtón? Lehet, hogy azt gondolod, hogy a portszkennelés nem igényel több szaktudást, mint a vízóra-leolvasás. Pedig a rendszeres port scan a digitális higiénia alapja. A kérdés tehát nem az, hogy kopogtatnak-e az...

Security Starts With a Conversation

Skip the sales pitch. Have a high-level conversation about your business

continuity and operational risk.