A red team egy külső szakértőkből álló csapat, akik általában az IT osztály tudta nélkül, a felsőbb vezetés kérésére végeznek valós támadásokat az informatikai rendszerek ellen. A támadásokban “minden ér”, ami nem fenyeget a rendszerek összeomlásával.

A biztonsági vizsgálatok során gyakran felmerülnek a red team, blue team, purple team kifejezések. A red team a támadó fél (a hackerek), a blue team a védekező fél (az IT osztály). A purple team ezek iterációja: az általában külső szakértők által talált hibákat a belsős informatikusok kijavítják, majd a red team újra támad, a blue team pedig védekezik, és a kettő csapat együttműködéséből jön létre az ellenőrzött, biztonságos informatikai környezet. Ezt a folyamatos együttműködést szokás purple teamnek hívni.

A red team vizsgálatban tipikus felállás, hogy a támadásban érintettek csak a lehető legszűkebb körben tudnak a támadásról, tipikusan a cégvezető, az informatikai biztonsági főnök, esetleg az IT osztály vezető. Ennek a titkolózásnak az a lényege, hogy a cég fel tudja mérni, hogy az általuk kialakított biztonsági szabályok és rendszerek mennyire felelnek meg az elvárásaiknak.

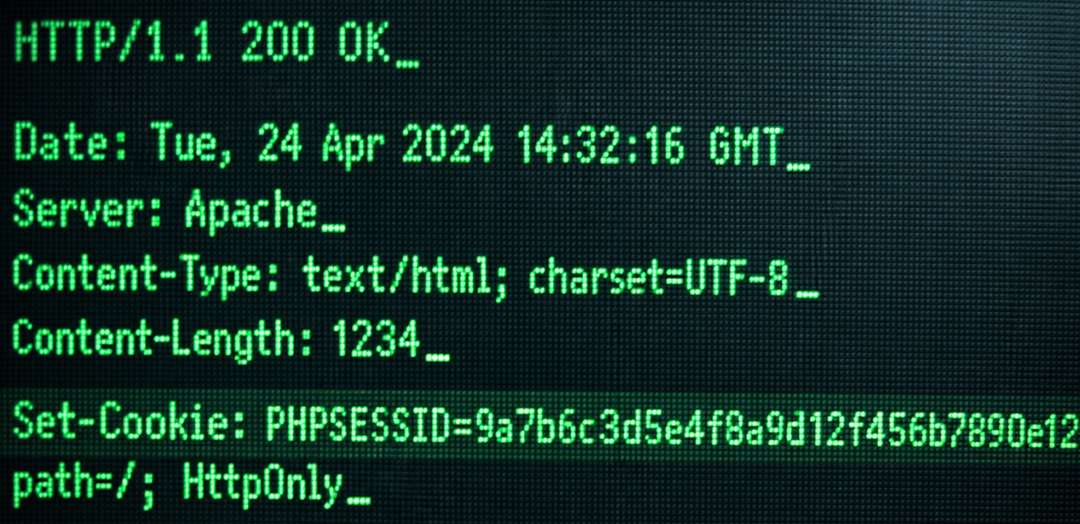

A vizsgálatot kétféle megközelítésből is célszerű elvégezni. Először a támadók az interneten megtalálható információk alapján keresnek gyenge pontokat a rendszerekben. A biztonsági vizsgálattól ez annyiban tér el, hogy a red team célja egy hiba megtalálása és sikeres kihasználása, míg a biztonsági vizsgálatban a rendelkezésre adott időkeretben a lehető legtöbb hiba megtalálása a cél.

Ezután általában a rosszindulatú dolgozót személyesíti meg a red team. A belső hálózathoz alacsony szintű hozzáférést kapnak a támadók (ez gyakran a szerződésben kerül pontosításra), majd a támadók érzékeny információkhoz próbálnak meg hozzáférni. Ilyen információk a jelszavak, belső adatbázisok, azaz bármilyen olyan információ, amely a konkurencia kezébe (vagy nyilvánosságra) kerülve anyagi vagy presztízs veszteséget okozhat a cégnek.

A Whiteshield több éve végez red team vizsgálatokat kis- és nagyvállalatok, önkormányzatok rendszerei ellen. Ezen időszak alatt alapos ismeretekre tettünk szert windows és linux környezetek gyengeségeinek kihasználásában.

Kérdése van? Szívesen válaszolunk! Írjon nekünk!