Portszkennelés (port scan): Miért kopogtassunk be minden ajtón?

Lehet, hogy azt gondolod, hogy a portszkennelés nem igényel több szaktudást, mint a vízóra-leolvasás. Pedig a rendszeres port scan a digitális higiénia alapja. A kérdés tehát nem az, hogy kopogtatnak-e az ajtódon (fognak), hanem az, hogy te ellenőrzöd-e esténként, hogy bezártad-e.

Mi az a portszkennelés?

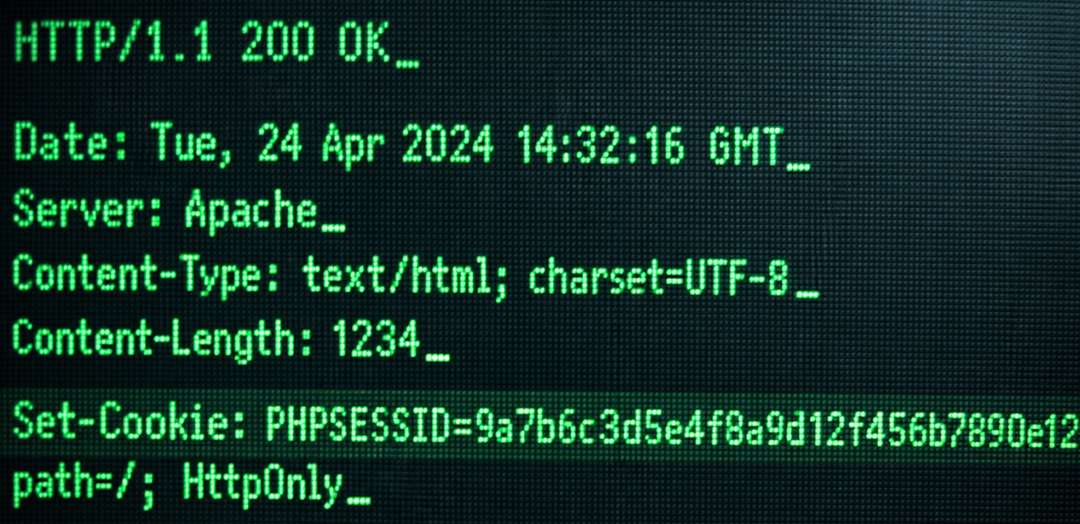

A portszkennelés (port scan) egy hálózati felderítési technika, amelynek célja annak azonosítása, hogy egy adott IP-címen milyen nyitott portok, milyen szolgáltatások és milyen verzióban érhetők el az internet felől.

Egyszerűbben fogalmazva a portszkennelés megmutatja, milyen „ajtók” vannak nyitva a rendszereden, és milyen szolgáltatások figyelnek mögöttük.

Egy nyitott port önmagában nem jelent sebezhetőséget. A kockázat ott kezdődik, amikor:

- elavult szolgáltatás fut mögötte;

- ismert exploit érhető el rá;

- az adminisztrációs felület publikus;

- gyenge hitelesítési beállítások maradtak aktívak.

A támadási felület (attack surface) jelentős része éppen a nyitott portokból és a publikus szolgáltatásokból áll össze.

A portszkennelés azt jelenti, hogy megnézed, bezártad-e a bejárati ajtót

A cyberbiztonsági jelentésekben gyakran emlegetett rosszindulatú szereplők folyamatosan pásztázzák az internetet. Hogy mit jelent ez a gyakorlatban?

A betörő első lépésben kiválaszt egy társasházat, vagyis egy IP-címet. Ezután egymás után bekopogtat minden ajtón, azaz minden porton. Sok ajtó zárva van. Némelyiken névtábla. Egyeseken még a lakó foglalkozása is szerepel. És bizony előfordul, hogy valaki pótkulcsot rejtett a lábtörlő alá.

A különbség a minden-ajtón-kopogás és a digitális betörés között csupán annyi, hogy a digitális kopogtatás automatizált, gyors és tömeges. De ha te, mint a társasház gondnoka, rendszeresen végrehajtasz egy portszkennelést, akkor nem utólag értesülsz a problémáról, hanem megelőzöd azt.

Mit lát rólunk a Shodan?

A Shodan lényegében azt teszi, amit a támadók, csak ipari méretben, hiszen a nyilvánosan elérhető eszközök és szolgáltatások banner-információit gyűjti össze, majd kereshető adatbázisba rendezi őket.

Ennek akkor van igazán jelentősége, amikor egy publikusan elérhető exploit megjelenése után percek alatt indulnak tömeges keresések az érintett verziókra. Ilyenkor a kérdés nem az, hogy érdekes vagy-e a támadóknak, hanem az, hogy látható vagy-e. Hiszen a támadás nem személyesen neked célzott. „Csak” gyors és automatizált.

A rendszeres portszkennelés pedig segít megérteni, milyen külső kitettséged van, és mit láthat rólad egy külső felderítő eszköz.

Hogyan védd a rendszered rendszeres port szkenneléssel?

A portszkennelés célja nem pusztán a nyitott portok listázása, hanem a következők megértése:

- Milyen szolgáltatás fut?

- Milyen verzióban?

- Szükséges-e az adott szolgáltatás egyáltalán?

- Dokumentált-e a használat?

- Van-e hozzá patch management folyamat?

Érdemes rendszeresen frissített szolgáltatás-leltárt vezetni; rögzíteni, mely port mikor és miért nyitható meg; milyen időkorlátos szabályokat alkalmazni és rendszeres külső ellenőrzést kell végezni.

Leegyszerűsítve a dolgot jobb, ha legalább egy táblázatban szerepelnek az adatok, mintha egy betörés után utólag, emlékezetből próbálnátok kideríteni, hogy kinek és miért kellett 2019-ben egy FTP-szervert feltenni domain admin jogokkal és publikálni azt a net felé. (True story, de nem tőlem tudod.)

A tűzfal nem láthatatlanná tévő varázsköpeny

Van tűzfalatok? Kiváló. De a tűzfal nem egy láthatatlanná tévő köpeny. A tűzfal mögött is lehetnek rosszul dokumentált szabályok, túl széles engedélyezések, elavult szolgáltatások, ideiglenes kivételek, amelyek véglegessé váltak.

Nem minden nyitott port jelent kockázatot és egy 8443-as porton működő TLS-es webszolgáltatás önmagában nem probléma. A probléma ott kezdődik, amikor azon egy elavult admin felület működik, ismert sérülékenységgel. Ilyenkor a portszkennelés felhívja a figyelmet a problémára, te pedig becsaphatsz egy ajtót a betörő orra előtt.

Portszkennelés és compliance: Miért nem csak technikai kérdés?

A rendszeres port scan nem pusztán technikai gyakorlat. Enterprise környezetben közvetlenül kapcsolódik az ISO 27001 kontrollokhoz, a NIS2 követelményekhez, GDPR adatvédelmi elvárásokhoz, a belső audit és IT governance folyamathoz. A külső támadási felület kontrollja tehát ma már compliance kérdés is.

Egy adatvédelmi incidens után a kérdés nem csak az, hogy történt-e támadás. Hanem az is, hogy volt-e rendszeres külső ellenőrzés, dokumentált volt-e a kitettség és létezett-e vulnerability management folyamat, hiszen ez utóbbinak a portszkennelés az egyik legalapvetőbb eleme.

A portszkennelés egyszerűbb és olcsóbb

Ha felismered, hogy az otthonod ajtaját bezárni olcsóbb, mint betörés után újrabútorozni, akkor a portszkennelés jelentősége sem lesz kérdés. A biztonság iránti alapvető igény és az ehhez szükséges tudatosság nem paranoia, hanem szükségszerű felelősségvállalás.

Ha nem szeretnéd egyedül elvégezni a port scan folyamatát, vagy segítségre van szükséged az eredmények értelmezésében, szakmai támogatást tudunk nyújtani.

Természetesen a vizsgálathoz szerződést kell kötnünk és kizárólag a te rendszeredhez tartozó IP-címeket vizsgálhatjuk. Szóval se a szomszédod, se a feleséged szeretőjének lakásának kulcsa, se a konkurenciád laboratóriumának kutatási eredményei nem rajtunk keresztül kerülnek majd hozzád. Végtére is etikus hackerek vagyunk.